Wir führen Beratung für unterschiedlich große Unternehmen durch

Von klein – mittelständischen Unternehmen bis hin zu Konzernen, öffentlicher Verwaltung und Organisationen der kritischen Infrastruktur – wir beraten und unterstützen unsere Kunden in unterschiedlichsten Größen. Auf dem aktuellen Stand und auf Basis der ISO 27001.

Setzen Sie auf die Expertise unserer Berater

1. Erfassung des IST-Zustandes

Zur Synchronisierung des IST- und SOLL-Zustandes werden strukturelle Gegebenheiten von Dokumenten geprüft, der aktuelle Stand der Dokumentation mit der ISO 27001 Norm abgeglichen und die Beobachtungen von Vor-Ort-Begehungen analysiert.

2. GAP-Analyse

Um zu überprüfen, ob die Mitarbeitenden in den verschiedenen Standorten die Informationssicherheitsleitlinien und -richtlinien aktiv umsetzen, wird in stichprobenartigen Interviews überprüft, ob und in welchem Umfang die Mitarbeitenden in dem eigenen Informationssicherheitsmanagementsystem geschult sind. Zusätzlich wird der IST-Zustand mit dem SOLL-Zustand in einer GAP-Analyse abgeglichen, um die notwendigen Maßnahmen für eine Zertifizierung herauszuarbeiten.

3. Interne Audits

Interne Audits im Bereich der Informationssicherheit sind systematische, unabhängige und dokumentierte Prüfungen, die zur Bewertung dienen, ob die Informationssicherheitsprozesse eines Unternehmens oder einer Organisation den festgelegten Richtlinien, Standards und gesetzlichen Anforderungen entsprechen.

4. Zertifizierung

Wir bereiten Sie auf die angeforderten Stage 1 und Stage 2 Zertifizierungsaudits vor und führen diese dementsprechend mit Ihnen gemeinsam durch.

Arturs Nikitins

Account Manager

Vertrieb

Sie wünschen eine persönliche Beratung?

Gerne stehe ich Ihnen mit unserer Expertise zur Verfügung.

Professionelle Beratung.

Wir beschäftigen uns tagtäglich mit etablierten Rahmenwerken und bringen diese zum Einsatz bei Kunden unterschiedlicher Branchen und Unternehmen. Informieren Sie sich jetzt darüber, welche Rahmenwerke für Sie relevant sein können.

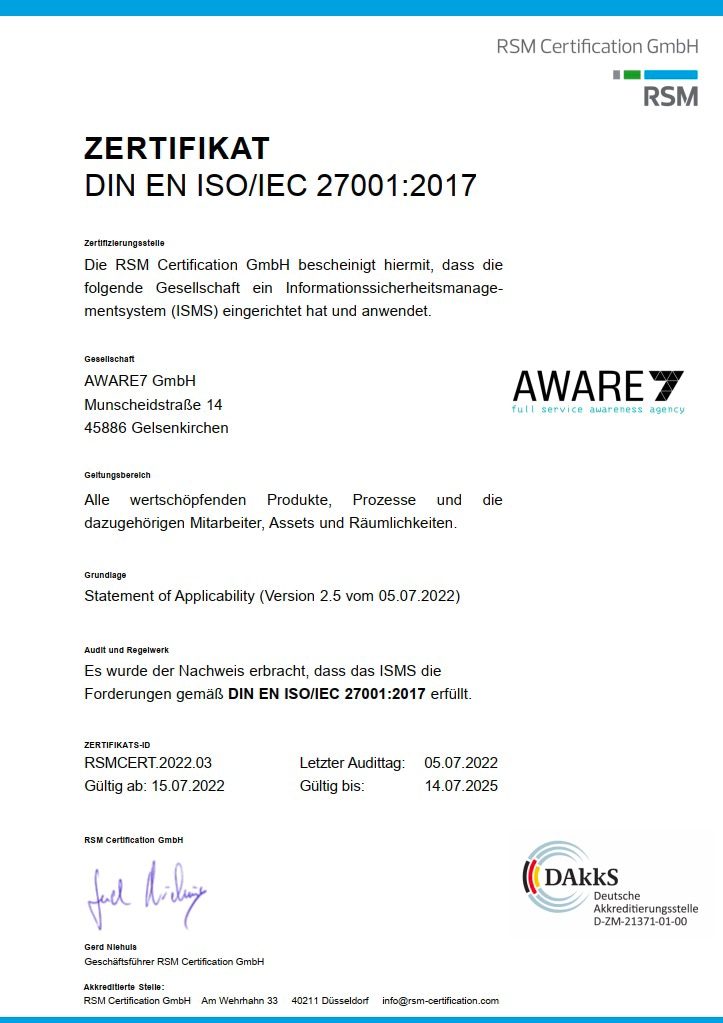

ISO 27001, ein Teil der ISMS-Normfamilie, stellt ein essenzielles Werkzeug für Organisationen jeder Größe und Branche dar, um ein Informationssicherheitsmanagementsystem (ISMS) effektiv zu implementieren und zu pflegen. Dieses Regelwerk basiert auf den bewährten Verfahren führender Sicherheitsexperten global, was dessen Anwendern ermöglicht, sensible Informationen mit höchster Sicherheit in Bezug auf Verfügbarkeit, Vertraulichkeit und Integrität zu managen. Die erfolgreiche Zertifizierung durch eine von der DAkkS anerkannte und unabhängige Zertifizierungsstelle unterstreicht die Qualität des Systems und verstärkt das Vertrauen von externen Partnern in dessen Leistungsfähigkeit.

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat die international anerkannte ISO 27001-Norm zur Informationssicherheit um wesentliche Anforderungen erweitert. Seit zwei Jahrzehnten optimiert das BSI seine IT-Grundschutz-Methodik kontinuierlich und passt sie den neuesten Sicherheitsherausforderungen an. Besonders für Bundesbehörden bietet dieses umfassende System, das in Kombination mit den BSI-Standards 200-x und dem IT-Grundschutzkompendium arbeitet, eine robuste Grundlage für die Implementierung eines Informationssicherheitsmanagementsystems (ISMS). Darüber hinaus hat das BSI ein Zertifizierungsschema entwickelt, das den Erwerb eines offiziell anerkannten Zertifikats ermöglicht.

Seit einem Jahrzehnt setzt der Verband der Automobilindustrie mit dem VDA Information Security Assessment (VDA ISA) einen Standard für die Reife von Informationssicherheitsmanagementsystemen (ISMS). Das Modell basiert auf der ISO 27001 und bezieht spezielle Aspekte wie die Einbindung Dritter, Datenschutz und Prototypenschutz mit ein, um ein angemessenes Sicherheitsniveau zu gewährleisten. Mittels einer TISAX-Prüfung (Trusted Information Security Assessment Exchange) können Unternehmen ihr erreichtes Sicherheitsniveau innerhalb der Branche validieren und nachweisen. Dies ermöglicht einen sicheren und vertrauensvollen Informationsaustausch zwischen den TISAX-Netzwerkteilnehmern.

Die VdS Schadenverhütung GmbH, seit Jahrzehnten in der Unternehmenssicherheit aktiv, bietet mit der Richtlinie VdS 10000 (ehemals VdS 3473) einen umfassenden Ansatz, der von traditionellem Brandschutz bis zur modernen Cyber-Security reicht. Dieser Ansatz wird oft als der “Brandschutz des 21. Jahrhunderts” betrachtet. Entwickelt speziell für kleine und mittelständische Unternehmen (KMU), bietet diese Richtlinie einen übersichtlichen und strukturierten Einstieg in die Informationssicherheit und erfüllt gleichzeitig die Grundanforderungen eines Informationssicherheitsmanagementsystems (ISMS). Von dieser Basis aus können KMUs weiter zur ISO 27001-Zertifizierung aufsteigen. Ein VdS-Zertifikat dient zudem als Beleg für den erreichten Sicherheitsstandard nach außen.

Die Versicherungsbranche steht unter strengen regulatorischen Vorgaben. Die Bundesanstalt für Finanzdienstleistungsaufsicht (BaFin) hat 2018 die Anforderungen an IT und Informationssicherheit in einem zentralen Rundschreiben zusammengefasst. Dieses Dokument, bekannt als die Versicherungsaufsichtlichen Anforderungen an die IT (VAIT), umfasst acht Kapitel, die detaillierte Interpretationen der Vorschriften bezüglich der Geschäftsorganisation nach dem Versicherungsaufsichtsgesetz (VAG) liefern. Es bietet ein praxisorientiertes Rahmenwerk, das speziell auf Informationsrisikomanagement, Informationssicherheitsmanagement und das Management von IT-Ressourcen zugeschnitten ist.

Ein Auszug unserer Berater

Ivo Dick

Information Security Consulting

Ivo Dick ist Berater für Informationssicherheit. Zu seinen Kernaufgaben gehören die Beratung bei der Entwicklung und Etablierung eines Informationssicherheits-Managementsystems nach der ISO 27001 sowie die laufende Pflege solcher Systeme. Außerdem übernimmt er die Position des externen Informationssicherheitsbeauftragten für zahlreiche Kunden.

Jan Hörnemann, MSc

Prokurist, Chief Operating Officer

Jan Hörnemann ist Prokurist und externer Informationssicherheitsbeauftragter (ISB) bei der AWARE7 GmbH. Mit seinem fundierten Fachwissen im Bereich IT-Sicherheit und seiner langjährigen Erfahrung unterstützt er Unternehmen bei der Entwicklung und Umsetzung ihrer Sicherheitsstrategien.

Chris Wojzechowski, MSc

Geschäftsführender Gesellschafter

Seit der Gründung im Jahr 2018 beschäftigt sich Chris Wojzechowski mit dem Auf- und Ausbau von ISMS und führte durch seine Beratung bereits einige Unternehmen zur ISO 27001 Zertifizierung. Mit seiner praxisnahen und anschaulichen Darstellung komplexer Themen unterstützt er Unternehmen dabei, ihre Sicherheitsmaßnahmen zu optimieren.

Unsere Mitgliedschaften

Am Ende ist eben nicht an jeden gedacht, wenn jeder nur an sicht denkt. Aus diesem Grund beteiligen wir uns in unterschiedlicher Art und Weise in Verbänden, Initiativen und Vereinen.

Rückrufservice

Schreiben Sie uns Ihr Anliegen. Gerne rufen wir Sie zu einer bestimmten Uhrzeit zurück.

Terminservice

Vereinbaren Sie einen digitalen Gesprächstermin mit uns.

Kontaktformular

Hinterlassen Sie eine Nachricht über unser Kontaktformular. Wir melden uns zurück.

Wir sind unser bester Kunde

Als Beratungsunternehmen für Informationssicherheit ist der Anspruch an die eigenen Systeme hoch. Allen Mitarbeiter:innen ist bewusst, dass die Verbesserung im Rahmen des PDCA-Zyklus für einen erhöhten Reifegrad an Informationssicherheit notwendig ist.

Um diesen Anspruch nach außen darstellen zu können, haben wir uns dazu entschlossen, unser ISMS nach ISO 27001 zertifizieren zu lassen. Im Geltungsbereich sind alle Standorte, Mitarbeiter:innen, Geschäftsprozesse und Assets. Das Zertifikat kann kostenfrei heruntergeladen werden.

Wir wissen, wovon wir sprechen, kennen die Herausforderungen bei der Projektplanung und pflegen einen intensiven Kontakt zu Auditoren.

Erfahren Sie mehr über unsere durchgeführten Projekte

Erfolgsgeschichten

IT-Security Made in Germany

Das Angreifen und Testen von Anwendungen ist das Mittel zum Zweck. Das mittelfristige Ziel ist es stets das IT-Sicherheitsniveau zu erhöhen und damit den langfristigen Schutz von Kunden- und Unternehmensdaten zu ermöglichen. Wir haben das Siegel “IT-Security made in Germany” vom TeleTrust Bundesverband IT-Sicherheit e.V. ausgestellt bekommen. Die Urkunde zur Erklärung und Gestattung der Nutzung des Siegels kann eingesehen werden.

Auch wenn wir weltweit tätig sind, ist und bleibt unser Hauptsitz in Deutschland

Seit der Gründung befindet sich der Unternehmenssitz der AWARE7 GmbH in Deutschland. Der Standort Deutschland wird von unseren internationalen Kunden geschätzt.

Produkte und Dienstleistungen sind frei von versteckten Zugängen

Alle von uns erbrachten Dienstleistungen erfolgen nach ethischen Grundsätzen. Die Beseitigung aller Zugänge nach einem Test ist obligatorisch und fest im Prozess integriert.

Forschung & Entwicklung findet ausschließlich in Deutschland statt

Neue Produkte sowie die Zusammenarbeit mit Studenten und Instituten sind in unserer Unternehmens-DNA. Wir forschen und entwickeln aus Deutschland heraus.

Treten Sie jetzt in den direkten Kontakt mit unseren Beratern

FAQ – Häufig gestellte Fragen

Ein Informationssicherheitsmanagementsystem (ISMS) ist ein strukturiertes Rahmenwerk aus Richtlinien und Prozessen, das Unternehmen dabei unterstützt, ihre Informationssicherheitsrisiken zu identifizieren, zu bewerten und zu steuern. Es umfasst alle Maßnahmen und Kontrollen, die erforderlich sind, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten. Ein ISMS bietet einen systematischen Ansatz, um Sicherheitslücken zu minimieren und die Einhaltung gesetzlicher und regulatorischer Anforderungen sicherzustellen.

Ein ISMS ist entscheidend, um systematisch und dauerhaft die Informationssicherheit in einem Unternehmen zu gewährleisten. Es hilft, Risiken zu identifizieren und zu mindern, gewährleistet die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen und erfüllt gesetzliche und regulatorische Anforderungen. Darüber hinaus stärkt es das Vertrauen von Kunden, Partnern und Stakeholdern in die Sicherheitspraktiken des Unternehmens und schützt vor potenziellen Datenverlusten und Sicherheitsvorfällen.

ISO 27001 ist der weltweit anerkannte Standard für Informationssicherheitsmanagement. Die Zertifizierung nach ISO 27001 zeigt, dass ein Unternehmen ein systematisches und gut strukturiertes Informationssicherheitsmanagementsystem (ISMS) implementiert hat, das internationalen Best Practices entspricht. Diese Zertifizierung belegt, dass das Unternehmen in der Lage ist, Sicherheitsrisiken effektiv zu managen und kontinuierlich Verbesserungen im Bereich der Informationssicherheit umzusetzen.

Wir bieten umfassende Beratungsdienstleistungen an, die den gesamten Zertifizierungsprozess abdecken, einschließlich der Initialbewertung, Risikoanalyse, Implementierung von Sicherheitsmaßnahmen, internen Audits und der Vorbereitung auf das externe Audit.

Jedes Unternehmen, das mit sensiblen Daten arbeitet oder hohe Anforderungen an die Informationssicherheit hat, kann von einem ISMS und der ISO 27001 Zertifizierung profitieren. Besonders relevant ist es für Unternehmen in den Bereichen IT, Finanzen, Gesundheitswesen und Telekommunikation.

Die Kosten hängen von der Größe und Komplexität des Unternehmens sowie dem aktuellen Stand der Informationssicherheit ab. Bitte kontaktieren Sie uns für ein individuelles Angebot.

Mitarbeiter spielen eine entscheidende Rolle bei der Implementierung eines ISMS. Sie müssen sich der Sicherheitsrichtlinien bewusst sein und diese aktiv umsetzen. Schulungen und regelmäßige Sensibilisierungsmaßnahmen sind daher ein wichtiger Bestandteil des Prozesses.

Ja, wir bieten auch Dienstleistungen zur Überprüfung und Verbesserung bestehender ISMS an. Dies umfasst Gap-Analysen, Risikobewertungen und die Implementierung zusätzlicher Sicherheitsmaßnahmen.