Ein sogenannter Header wird bei jeder E-Mail übertragen. In den meisten Mailprogrammen, wie z.B. Thunderbird oder Outlook, wird dieser jedoch nicht automatisch angezeigt. Wie Sie die E-Mail Header anzeigen und anschließend auslesen können und warum es hilft Phishing-Mails zu erkennen, erklären wir in diesem Beitrag.

E-Mail Header anzeigen lassen

Wie bereits erwähnt müssen Sie in Ihrem Mailprogramm auswählen, dass Sie den E-Mail Header auslesen möchten. Diese Option befindet sich in den meisten Mailprogrammen hinter den Feldern “Ansicht” oder “Optionen”. Der Header wird manchmal als “Quelltext” bezeichnet und sollte nun angezeigt werden.

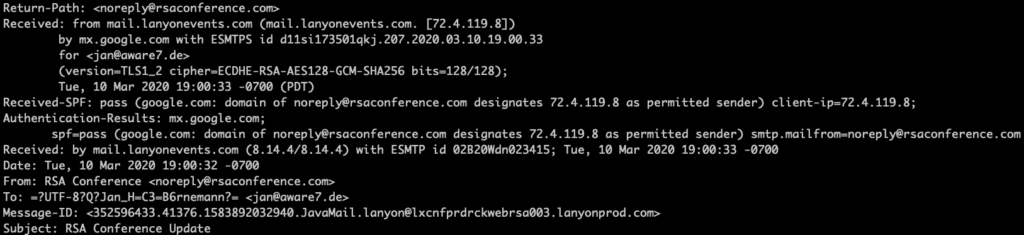

Nun öffnet sich ein neues Fenster oder eine Anzeige in der wir den E-Mail Header sehen können. In Thunderbird öffnet sich ein neues Fenster, das den kompletten Inhalt der E-Mail als Quelltext anzeigt. Im folgenden gehen wir nun auf den Teil ein, der für uns in diesem Beitrag interessant ist:

E-Mail Header interpretieren und Phishing verhindern

Phishing ist die größte Gefahr im Internet und mit Abstand der häufigste verwendete Angriffsvektor um (große) Cyber-Angriffe zu starten. Durch das Auslesen des Headers können einige Phishing Mails vorab erkannt werden.

Wir gehen nicht zu tief ins Detail – daher betrachten wir nicht jede einzelne Zeile die wir auslesen können. Unsere Aufmerksamkeit widmen wir nur den Zeilen, die besonders interessant und wichtig sind. Die erste Zeile zeigt die E-Mail Adresse des Absenders, der diese E-Mail verschickt hat. Diese befindet sich hinter: “Return-Path:”.

Befindet sich hier ein kryptischer Name oder eine E-Mail Adresse die nicht zu dem Inhalt der E-Mail passt, kann dies ein erstes Zeichen dafür sein dass es sich um Phishing handelt. Dennoch ist es nicht auszuschließen, dass der Angreifer diese E-Mail Adresse gefälscht hat. Das heißt, befindet sich eine valide E-Mail Adresse in diesem Feld, ist die E-Mail womöglich dennoch eine Phishing Mail.

In den folgenden Zeilen, hinter dem Stichwort “Received”, können wir sehen von welchen Mail-Servern diese E-Mail entgegengenommen wurde bevor Sie unser Postfach erreicht haben. In der ersten Zeile unter der Kategorie “Received” erkennen wir von welchem Server die E-Mail initial verschickt wurde. In dem oben aufgeführten Beispiel lautet die IP-Adresse des Absenders: 72.4.119.8

Die richtige IP-Adresse des Absenders verarbeiten

Nachdem wir nun wissen von welcher IP-Adresse diese E-Mail verschickt wurde, können wir überprüfen ob der angegebene Mail-Server (im o.a. Beispiel: mail.lanyonevents.com) verfälscht wurde. Hierfür öffnen wir das Terminal. Bei einem MacOS drücken Sie hierfür die Leertaste + Command, in dem sich öffnenden Suchfeld geben Sie “Terminal” ein und bestätigen mit Enter. Unter einem Windows System drücken Sie Windows-Taste + r. Anschließend geben Sie “cmd” in das Eingabefeld und bestätigen mit Enter.

In dem sich öffnenden Terminal geben Sie nun “nslookup IP-Adresse” ein. Anstelle von “IP-Adresse” geben Sie die IP-Adresse ein, die wir aus dem E-Mail Header auslesen. In unserem Beispiel würde wir “nslookup 72.4.119.8” eingeben. Nun wird ein Programm ausgeführt welches uns ausgibt, welcher Mail-Server hinter der eingegebenen IP-Adresse liegt.

Unterscheidet sich der Name des Mail-Servers zwischen der Ausgabe im Terminal und dem Eintrag im E-Mail Header kann dies ein Zeichen einer Phishing-Mail sein. Nicht jede E-Mail die hier eine Unterscheidung aufweist ist zwingend eine Phishing-Mail, dennoch ist dieser Vergleich ein gute Maßnahme um Phishing zu erkennen.

Am Ende gibt es selten das eine Argument an dem eine professionelle Phishing Mail auszumachen ist – sprechen jedoch mehrere Argumente dafür, dann sollte die Skepsis steigen und die Bereitschaft Daten preiszugeben sinken.