Die Daten sind verschlüsselt, die Wiederherstellung dauert lange, die Kunden sind unzufrieden – das waren die erfolgreichsten Ransomware Attacken für das Jahr 2019. Sind große Organisationen, Unternehmen oder Behörden von einer Attacke befallen, geht es schnell in die Millionen USD.

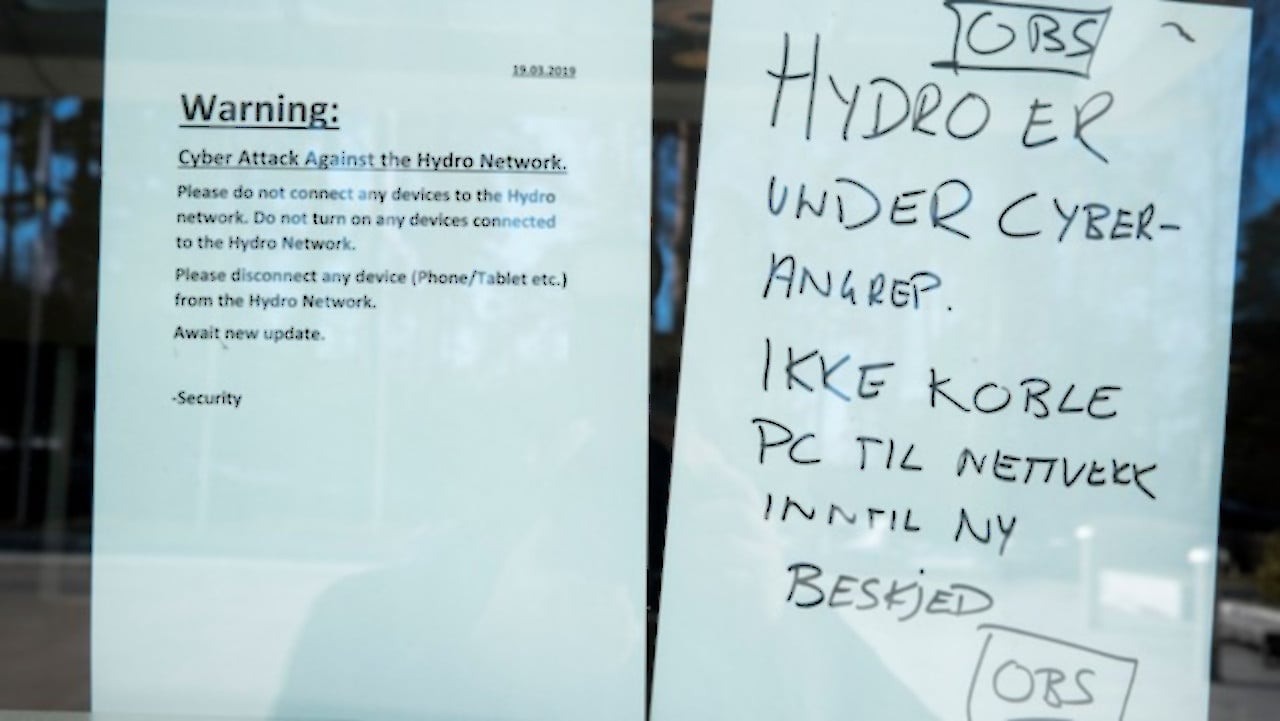

Norsk Hydro – der Aluminium Hersteller aus Norwegen

Anfang 2019 hat es direkt mit Norsk Hydro gestartet. Über den Vorfall wurde umfangreich berichtet. Die Transparenz des Unternehmens hat für Klarheit gesorgt. Der Ransomware Vorfall hingegen für steigende Aluminiumpreise und fehlende 60 – 73 Millionen USD in der Kasse.

Betroffen war das Unternehmen von LockerGoga. Im Schaden enthalten sind auch die Aufwendungen für die Wiederherstellung. Der Vorfall zählt zu den spektakulärsten 2019.

Krankenhaus in Fürstenfeldbruck geht in den Notfallbetrieb über

Ein Krankenhaus in der Nähe von München war 2019 Opfer einer Cyber Attacke. In der Vergangenheit sind bereits mehrere Krankenhäuser zum Opfer einer Schadsoftware gefallen. Es ist kein Fall bekannt, in dem eine Cyber Attacke zum Tod eines Menschen geführt hat. Das Lukaskrankenhaus in Neuss nutzte die Aufmerksamkeit für eine ausführliche Berichterstattung des Vorfalls. Dr. Nicolas Krämer ist ein mittlerweile bekannter Redner auf diversen Veranstaltungen.

Baltimore (USA) – wenn Steuern stocken und das Wasser nicht mehr fließt

Eine Stadt in den vereinigten Staaten wurde 2019 ebenfalls Opfer einer Ransomware Attacke. Doch diese wirkte sich keineswegs auf den Aluminiumpreis aus – er sorgte dafür, dass die Rechnungsstellung der Stadt ordentlich ins Stocken geriet. Der 19.05 wird den Einwohnern so schnell nicht mehr aus dem Kopf gehen. Der Vorfall hat rund 18,2 Millionen USD gekostet.

Sie sehen gerade einen Platzhalterinhalt von X. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Frankfurt am Main – nach Emotet Angriff mittlerweile wieder online

Emotet war 2019 eine der erfolgreichsten Ransomware Schädlinge überhaupt. Die personalisierten, teilweise angepassten E-Mails waren nur mit einer erhöhten Wachsamkeit als falsche E-Mails zu enttarnen. Nicht immer war im Alltag ausreichend Zeit. Die entstandenen Probleme haben nicht nur den IT-Fachkräften viele Kopfschmerzen bereitet – auch die Ausfallzeiten werden für Behörden teuer. Patient Null war ein einziger Rechner in Frankfurts Bürgeramt in Frechenheim.

Sie sehen gerade einen Platzhalterinhalt von X. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Stadt New Orleans – wenn auf 450 Servern und 3.500 Laptops nichts mehr geht

Ein unachtsamer Augenblick genügt – das haben auch die Betroffenen in New Orleans gespürt. Eine einzige Phishing Mail hat für die Ausbreitung der gefürchteten Ryuk Ransomware gesorgt – und 3.500 Laptops und 450 Server verschlüsselt. Die Summe der Cyber Versicherung hat 3 Millionen USD abgefedert. Die Bürgermeisterin geht nicht davon aus, dass die Summe die Schäden abgedeckt hat. Der 13. Dezember 2019 bleibt auch hier wohl vorerst unvergessen.

Uni Gießen – zum Jahresende offline und 38.000 neue Passwörter

Die letzten Tage im Jahr sind eigentlich ruhig. Eigentlich. Die Justus-Liebig-Universität in Gießen (JLU) wurde Opfer einer Ransomware, wie Frankfurt a.M., von Emotet. Wer den Schaden hat, der braucht für den Spott nicht zu sorgen. Kommentare wie „Unfreiwlliger #DigitalDetox (..)“ gab es zahlreich bei Twitter zu lesen. Ein Student konnte die schwere der Situation nachvollziehen: „Egal wie beschissen euer Montag ist, seid froh gerade keine ITler an der JLU zu sein“.

Sie sehen gerade einen Platzhalterinhalt von X. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Am Ende mussten rund 38.000 Passwörter händisch zurückgesetzt werden. Das sorgte für lange Schlangen. Zeit genug jedenfalls über Sicherheitsmaßnahmen nachzudenken.

Zum Schluss – das Kammergericht in Berlin. Offline auf unbestimmte Zeit!

Zwischen September und Oktober hat es begonnen. Auffällige Datenströme machen Spezialisten aufmerksam. Eine Woche später folgt der Notschalter – das komplette IT-System des Gerichts wird vom Netz getrennt. Das bedeutet: Erreichbar ist das Gericht telefonisch, per Fax und postalisch. Kurze Zeit später folgt die Erkenntnis: Emotet ist am Werk. Bis heute ist nicht vollständig klar, was in welchem Umfang betroffen ist. Ein Vorfall, der erahnen lässt was uns 2020 bevorsteht: Weitere (sehr) erfolgreiche Ransomware Attacken.

Und noch viele mehr .. viele der erfolgreichsten Ransomware Attacken haben Millionen Schäden verursacht!

Aber auch wenn große Unternehmen (z.B. Wempe), Behörden und Organisationen für spektakuläre Fälle sorgen, weil viel Geld fließt, so werden auch ständig private Haushalte von Ransomware betroffen. Das große Geld ist hier zwar nicht zu verdienen, häufig zerstören die Cyber Kriminellen aber die Bilder der letzten Urlaube und versetzen Anwender*innen in Stress. Die unterschiedlichen Maschen und Methoden, z.B. bei der Popcorn Ransomware, oder Schadsoftware in Bilder zu verstecken, erreichen mittlerweile einen Großteil der Bevölkerung. Der stark Rückgang von GandCrab liegt allein daran, dass sich die Malware zurückgezogen hat.

Wichtig zu kennen sind Anlaufstellen bei Ransomware und Werkzeuge wie z.B. RansomFree oder Crypto Sheriff. Ein effektiver Ransomware Schutz stellt das Projekt Healbox dar.Schlimmeres und Millionenschäden könnte dann noch verhindert werden. Eine fehlende Backup Strategie kann sich auch in privaten Haushalten kaum mehr jemand erlauben. Deshalb gilt seit dem erstmaligen Erscheinen von Ransomware das Credo „Kein Backup, kein Mitleid“.